Pembuat dompet kripto mengklaim minggu ini bahwa peretas mungkin menargetkan orang-orang dengan eksploitasi iMessage “zero-day” – tetapi semua tanda menunjukkan ancaman yang berlebihan, atau bahkan penipuan.

Akun X resmi Trust Wallet (sebelumnya Twitter). menulis bahwa “kami memiliki informasi yang kredibel mengenai eksploitasi zero-day berisiko tinggi yang menargetkan iMessage di Web Gelap. Ini dapat menyusup ke iPhone Anda tanpa mengklik tautan apa pun. Target bernilai tinggi mungkin saja terjadi. Setiap penggunaan meningkatkan risiko deteksi.”

Pembuat dompet merekomendasikan pengguna iPhone untuk mematikan iMessage sepenuhnya “sampai Apple memperbaikinya,” meskipun tidak ada bukti yang menunjukkan bahwa “ini” ada sama sekali.

Tweet tersebut menjadi viral, dan telah dilihat lebih dari 3,6 juta kali sejak kami mempublikasikannya. Karena perhatian yang diterima postingan tersebut, Trust Wallet beberapa jam kemudian menulis posting tindak lanjut. Pembuat dompet ini menggandakan keputusannya untuk go public, dengan mengatakan bahwa mereka “secara aktif mengomunikasikan potensi ancaman dan risiko kepada komunitas.”

Trust Wallet tidak menanggapi permintaan komentar TechCrunch. Juru bicara Apple Scott Radcliffe menolak berkomentar ketika dihubungi Selasa.

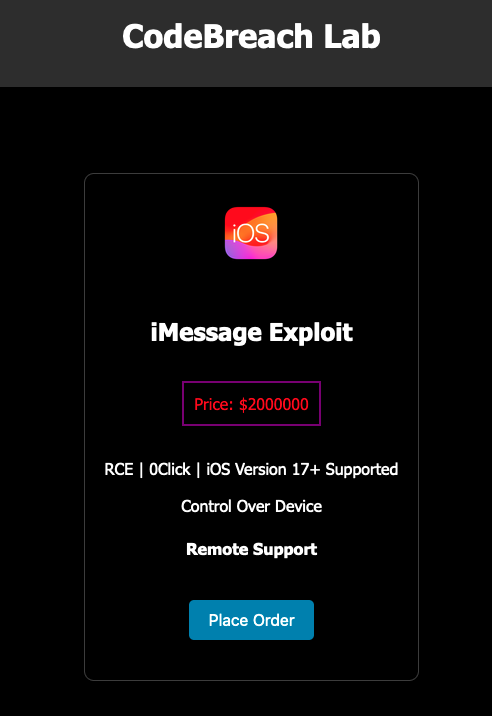

Ternyata, menurut CEO Trust Wallet Eowyn Chen, “intel” adalah iklan di situs web gelap bernama CodeBreach Lab, tempat seseorang menawarkan dugaan eksploitasi tersebut senilai $2 juta dalam mata uang kripto bitcoin. Iklan berjudul “iMessage Exploit” mengklaim kerentanan tersebut adalah eksploitasi eksekusi kode jarak jauh (atau RCE) yang tidak memerlukan interaksi dari target – umumnya dikenal sebagai eksploitasi “zero-click” – dan berfungsi pada versi terbaru iOS. Beberapa bug disebut zero-days karena vendor tidak punya waktu, atau zero hari, untuk memperbaiki kerentanannya. Dalam kasus ini, tidak ada bukti adanya eksploitasi sejak awal.

Tangkapan layar iklan web gelap yang mengklaim menjual dugaan eksploitasi iMessage. Kredit Gambar: TechCrunch

RCE adalah salah satu eksploitasi paling kuat karena memungkinkan peretas mengambil kendali jarak jauh atas perangkat target mereka melalui internet. Eksploitasi seperti RCE yang dipadukan dengan kemampuan zero-click sangatlah berharga karena serangan tersebut dapat dilakukan tanpa terlihat tanpa sepengetahuan pemilik perangkat. Faktanya, sebuah perusahaan yang mengakuisisi dan menjual kembali zero-day saat ini menawarkan antara $3 hingga $5 juta untuk jenis zero-click zero-day tersebut, yang juga merupakan tanda betapa sulitnya menemukan dan mengembangkan jenis eksploitasi ini.

Hubungi kami

Apakah Anda mempunyai informasi tentang zero-day yang sebenarnya? Atau tentang penyedia spyware? Dari perangkat yang tidak berfungsi, Anda dapat menghubungi Lorenzo Franceschi-Bicchierai dengan aman di Signal di +1 917 257 1382, atau melalui Telegram, Keybase dan Wire @lorenzofb, atau email. Anda juga dapat menghubungi TechCrunch melalui SecureDrop.

Mengingat bagaimana dan di mana zero-day ini dijual, kemungkinan besar semua itu hanya penipuan, dan Trust Wallet tertipu, menyebarkan apa yang oleh orang-orang di industri keamanan siber disebut sebagai FUD, atau “takut akan ketidakpastian dan ragu.”

Zero-day memang ada dan telah digunakan oleh unit peretas pemerintah selama bertahun-tahun. Namun kenyataannya, Anda mungkin tidak perlu mematikan iMessage kecuali Anda adalah pengguna berisiko tinggi, seperti jurnalis atau pembangkang di bawah pemerintahan yang menindas, misalnya.

Saran yang lebih baik adalah menyarankan orang untuk mengaktifkan Mode Lockdown, mode khusus yang menonaktifkan fitur dan fungsi perangkat Apple tertentu dengan tujuan mengurangi jalur yang dapat digunakan peretas untuk menyerang iPhone dan Mac.

Menurut Apple, tidak ada bukti ada orang yang berhasil meretas perangkat Apple seseorang saat menggunakan Mode Lockdown. Beberapa pakar keamanan siber menyukainya Runa Sandvik dan itu peneliti yang bekerja di Citizen Lab, yang telah menyelidiki puluhan kasus peretasan iPhone, merekomendasikan penggunaan Mode Lockdown.

Untuk bagiannya, CodeBreach Lab tampaknya merupakan situs web baru tanpa rekam jejak. Saat kami periksa, penelusuran di Google hanya menghasilkan tujuh hasil, salah satunya adalah postingan di forum peretasan terkenal yang menanyakan apakah ada yang pernah mendengar tentang CodeBreach Lab sebelumnya.

Di berandanya — dengan kesalahan ketik — CodeBreach Lab mengklaim menawarkan beberapa jenis eksploitasi selain untuk iMessage, namun tidak memberikan bukti lebih lanjut.

Pemiliknya menggambarkan CodeBreach Lab sebagai “pusat gangguan dunia maya.” Namun mungkin akan lebih tepat untuk menyebutnya sebagai hubungan antara kesombongan dan kenaifan.

TechCrunch tidak dapat menghubungi CodeBreach Lab untuk memberikan komentar karena tidak ada cara untuk menghubungi perusahaan yang diduga tersebut. Ketika kami mencoba untuk membeli dugaan eksploitasi tersebut – mengapa tidak – situs web tersebut menanyakan nama pembeli, alamat email, dan kemudian mengirim $2 juta dalam bentuk bitcoin ke alamat dompet tertentu di blockchain publik. Saat kami periksa, sejauh ini belum ada yang tahu.

Dengan kata lain, jika seseorang menginginkan zero-day ini, mereka harus mengirimkan $2 juta ke dompet yang, pada saat ini, tidak ada cara untuk mengetahui siapa pemiliknya, atau — sekali lagi — cara untuk menghubunginya.

Dan ada kemungkinan besar hal itu akan tetap seperti itu.